Allarme virus: in rete si diffonde “Morto”

Allarme virus: in rete si diffonde “Morto”

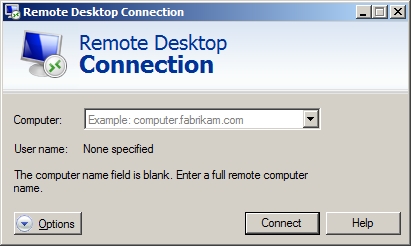

L’ultimo worm per Windows ha un nome decisamente inquietante: “Morto”. Questa nuova minaccia informatica si diffonde tramite il Remote Desktop Protocol (RDP), protocollo realizzato da Microsoft che consente di accedere in remoto al desktop tramite la Windows Remote Desktop Connection.

Secondo quanto riporta F-Secure, il worm utilizza la porta 3389 del protocollo TCP e, una volta che è riuscito ad intrufolarsi all’interno di una rete, comincia ad effettuare la scansione della stessa alla ricerca di computer che hanno attivo il protocollo RDP. Individuate le macchine vulnerabili, si riproduce copiando sulle loro unità file con estensione DLL, quindi tenta di accedere a Windows con il profilo di amministratore usando un elenco di semplici password (admin, password, server, test, ecc.).

Il worm utilizza tsclient per creare un hard disk virtuale temporaneo (A:) e autoclonarsi sul sistema infetto. Inoltre Morto sembrerebbe essere controllato da remoto da alcuni domini come jaifr.com e qfsl.net. Tra i file creati dal worm sul computer ci sono \windows\system32\sens32.dll e \windows\offline web pages\cache.txt.